在網(wǎng)絡(luò)安全領(lǐng)域,知識(shí)本身并非武器,關(guān)鍵在于誰(shuí)掌握它以及如何運(yùn)用它。作為守護(hù)網(wǎng)絡(luò)安全的“白帽黑客”或網(wǎng)絡(luò)安全工程師,他們的核心職責(zé)之一是主動(dòng)發(fā)現(xiàn)并修補(bǔ)系統(tǒng)漏洞,防患于未然。而“偵察”則是所有安全評(píng)估的第一步,其中,探測(cè)目標(biāo)計(jì)算機(jī)的操作系統(tǒng)類型和開放的系統(tǒng)服務(wù)是獲取關(guān)鍵情報(bào)的基礎(chǔ)。本文將模擬一位白帽黑客的視角,演示如何使用業(yè)界標(biāo)桿工具——Nmap,來(lái)完成這一核心偵察任務(wù)。

一、 工具簡(jiǎn)介:網(wǎng)絡(luò)映射器 Nmap

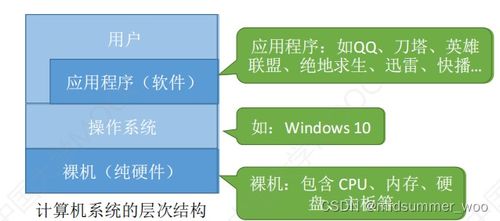

Nmap(Network Mapper)是一款開源的網(wǎng)絡(luò)探測(cè)和安全審計(jì)工具。它通過(guò)發(fā)送特定的數(shù)據(jù)包并分析目標(biāo)主機(jī)的響應(yīng),能夠高效地發(fā)現(xiàn)網(wǎng)絡(luò)上的存活主機(jī)、開放的端口、運(yùn)行的服務(wù)及其版本,以及推斷目標(biāo)主機(jī)的操作系統(tǒng)類型。對(duì)于安全工程師而言,了解系統(tǒng)運(yùn)行著何種操作系統(tǒng)、哪些服務(wù)暴露在網(wǎng)絡(luò)中,是評(píng)估其攻擊面、識(shí)別潛在弱點(diǎn)的第一步。

二、 實(shí)戰(zhàn)演示:探測(cè)操作系統(tǒng)與系統(tǒng)服務(wù)

假設(shè)我們獲得授權(quán),對(duì)目標(biāo)IP地址為 192.168.1.100 的主機(jī)進(jìn)行安全評(píng)估。以下是關(guān)鍵步驟演示:

步驟1:基礎(chǔ)端口與服務(wù)掃描

我們需要知道目標(biāo)主機(jī)開放了哪些“大門”(端口)以及門后提供什么“服務(wù)”。

`bash

# 執(zhí)行一個(gè)標(biāo)準(zhǔn)的TCP SYN掃描,探測(cè)最常用的1000個(gè)端口

nmap -sS 192.168.1.100`

輸出解讀:命令執(zhí)行后,Nmap會(huì)返回一個(gè)列表,顯示開放的端口號(hào)(如22、80、443)、端口狀態(tài)(open)、以及通過(guò)“服務(wù)探測(cè)”初步判斷的服務(wù)名稱(如ssh、http、https)。這為我們勾勒出了目標(biāo)主機(jī)的初步網(wǎng)絡(luò)服務(wù)輪廓。

步驟2:增強(qiáng)版服務(wù)與版本探測(cè)

初步掃描可能只識(shí)別了服務(wù)的通用名稱。為了更精確,我們需要探測(cè)服務(wù)的具體版本信息,因?yàn)樘囟ò姹镜能浖赡馨阎穆┒础?/p>

`bash

# 使用-sV參數(shù)進(jìn)行服務(wù)和版本探測(cè)

nmap -sV 192.168.1.100`

輸出解讀:此命令會(huì)嘗試與開放端口建立連接,并解析其響應(yīng)報(bào)文中的“旗幟”(banner)信息,從而更精確地識(shí)別服務(wù)類型(如OpenSSH 8.2p1、Apache httpd 2.4.41)和版本號(hào)。這些詳細(xì)信息是后續(xù)漏洞匹配和風(fēng)險(xiǎn)分析的關(guān)鍵。

步驟3:操作系統(tǒng)類型探測(cè)

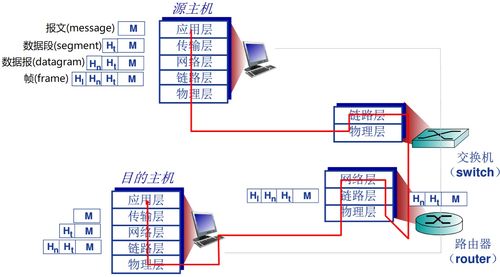

識(shí)別底層操作系統(tǒng)對(duì)于理解系統(tǒng)的整體安全配置和潛在攻擊路徑至關(guān)重要。Nmap通過(guò)分析TCP/IP協(xié)議棧的細(xì)微差異(即“指紋”)來(lái)猜測(cè)操作系統(tǒng)。

`bash

# 使用-O參數(shù)啟用操作系統(tǒng)檢測(cè)

nmap -O 192.168.1.100`

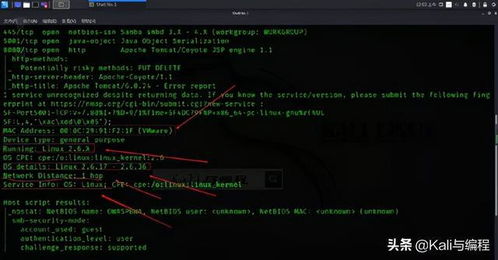

輸出解讀:Nmap會(huì)發(fā)送一系列探測(cè)包,分析目標(biāo)主機(jī)TCP/IP協(xié)議的實(shí)現(xiàn)特點(diǎn)(如初始TTL值、窗口大小、對(duì)特定標(biāo)志位的響應(yīng)等),然后與龐大的指紋數(shù)據(jù)庫(kù)進(jìn)行匹配。輸出結(jié)果通常會(huì)給出一個(gè)或多個(gè)可能的操作系統(tǒng)類型及版本(例如:“Linux 3.x - 4.x”,或“Windows 10 / Server 2019”),并附上置信度。需要注意的是,這是一種“猜測(cè)”,結(jié)果可能不是100%準(zhǔn)確,尤其是當(dāng)目標(biāo)主機(jī)啟用了防火墻或協(xié)議棧混淆技術(shù)時(shí)。

步驟4:組合拳——高效綜合偵察

在實(shí)際工作中,安全工程師往往會(huì)將多個(gè)參數(shù)組合使用,以在一次掃描中獲取最全面的信息。

`bash

# 同時(shí)進(jìn)行操作系統(tǒng)檢測(cè)、版本檢測(cè)、并啟用更積極的掃描策略

nmap -A 192.168.1.100`

-A 參數(shù)是一個(gè)“激進(jìn)”但功能強(qiáng)大的選項(xiàng),它同時(shí)啟用了操作系統(tǒng)檢測(cè) (-O)、版本檢測(cè) (-sV)、腳本掃描 (-sC) 和路由追蹤 (--traceroute)。這是進(jìn)行深入安全評(píng)估時(shí)最常用的命令之一,能夠?yàn)楣こ處熖峁┮环蓐P(guān)于目標(biāo)主機(jī)網(wǎng)絡(luò)配置、服務(wù)狀態(tài)和系統(tǒng)類型的詳盡報(bào)告。

三、 安全與倫理:白帽黑客的準(zhǔn)則

必須反復(fù)強(qiáng)調(diào),上述所有技術(shù)演示必須且僅應(yīng)在獲得明確書面授權(quán)的前提下進(jìn)行,例如針對(duì)自己擁有的實(shí)驗(yàn)室環(huán)境、公司內(nèi)部授權(quán)測(cè)試的資產(chǎn),或參與合法的“漏洞賞金”計(jì)劃。未經(jīng)授權(quán)對(duì)任何計(jì)算機(jī)系統(tǒng)進(jìn)行掃描或探測(cè),在絕大多數(shù)國(guó)家和地區(qū)都屬于違法行為。

Nmap在網(wǎng)絡(luò)安全工程師手中,是照亮網(wǎng)絡(luò)盲區(qū)、發(fā)現(xiàn)潛在風(fēng)險(xiǎn)的手電筒,而非破門而入的撬棍。通過(guò)主動(dòng)的、授權(quán)下的偵察,工程師可以:

- 繪制資產(chǎn)地圖:清晰掌握網(wǎng)絡(luò)中有哪些設(shè)備和服務(wù)。

- 暴露攻擊面:識(shí)別不必要的開放端口和服務(wù),進(jìn)行收斂。

- 識(shí)別脆弱點(diǎn):通過(guò)版本信息匹配已知的公開漏洞(CVE)。

- 加固系統(tǒng):為系統(tǒng)打補(bǔ)丁、升級(jí)服務(wù)、修改配置提供精準(zhǔn)依據(jù)。

****

從端口掃描到服務(wù)識(shí)別,再到操作系統(tǒng)探測(cè),Nmap為網(wǎng)絡(luò)安全工程師提供了一套強(qiáng)大而完整的“偵察工具箱”。掌握這些基礎(chǔ)技能,是每一位致力于構(gòu)建更安全數(shù)字世界的專業(yè)人士的必修課。真正的安全,始于可見性,而負(fù)責(zé)任的可見性探索,正是白帽黑客與惡意攻擊者最根本的區(qū)別所在。